Table 4-2: stapl actions generated by ace, Procedures, Table 4‐2 – Achronix Bitporter User Manual

Page 32

Picking a STAPL Action (-a option)

Using the Achronix STAPL Player

PAGE 26

Bitporter User Guide

STAPL Actions, JTAG, Secure Mode, and Encrypted Bitstreams

STAPL actions interact with the selected device through the JTAG interface. To protect

designs, when an Achronix device is running in Secure Mode, any attempts to read device

data (except the IDCODE) through the JTAG port will return all zeros.

When generating a *.jam STAPL file within ACE, the user may choose to encrypt the bitstream

using the AES encryption scheme. (See the ACE User Guide (UG001) for more information.)

When the PROGRAM_ENCRYPTED action is run from a file containing an encrypted

bitstream, the device automatically enters Secure Mode, making subsequent JTAG reads

impossible.

The STAPL actions within a STAPL file are able to detect whether the containing file

encapsulates an encrypted bitstream. Any STAPL action that requires the reading of data

through the JTAG interface will either log warnings for the user or exit with errors when the

action is run from within a file containing an encrypted bitstream.

Note:

Once a device is in Secure Mode, the only way to exit Secure Mode is to power cycle the device.

This means that not even the ERASE or PROGRAM_ENCRYPTED actions will succeed once a device

is in Secure Mode.

Procedures

STAPL actions are made up of one or more STAPL procedure calls (

and

Some of these procedures can be marked as OPTIONAL or RECOMMENDED, meaning the

user can choose to include or exclude the specified procedure — RECOMMENDED

procedures are called by default, but may be excluded by the user; OPTIONAL procedures

are not called by default but may be included by the user. Refer to EIA/JEDEC Standard 71

(JESD71), Standard Test and Programming Language (STAPL) for complete details.

Note:

STAPL is case insensitive; the procedure names listed in

are in all

capitals for readability.

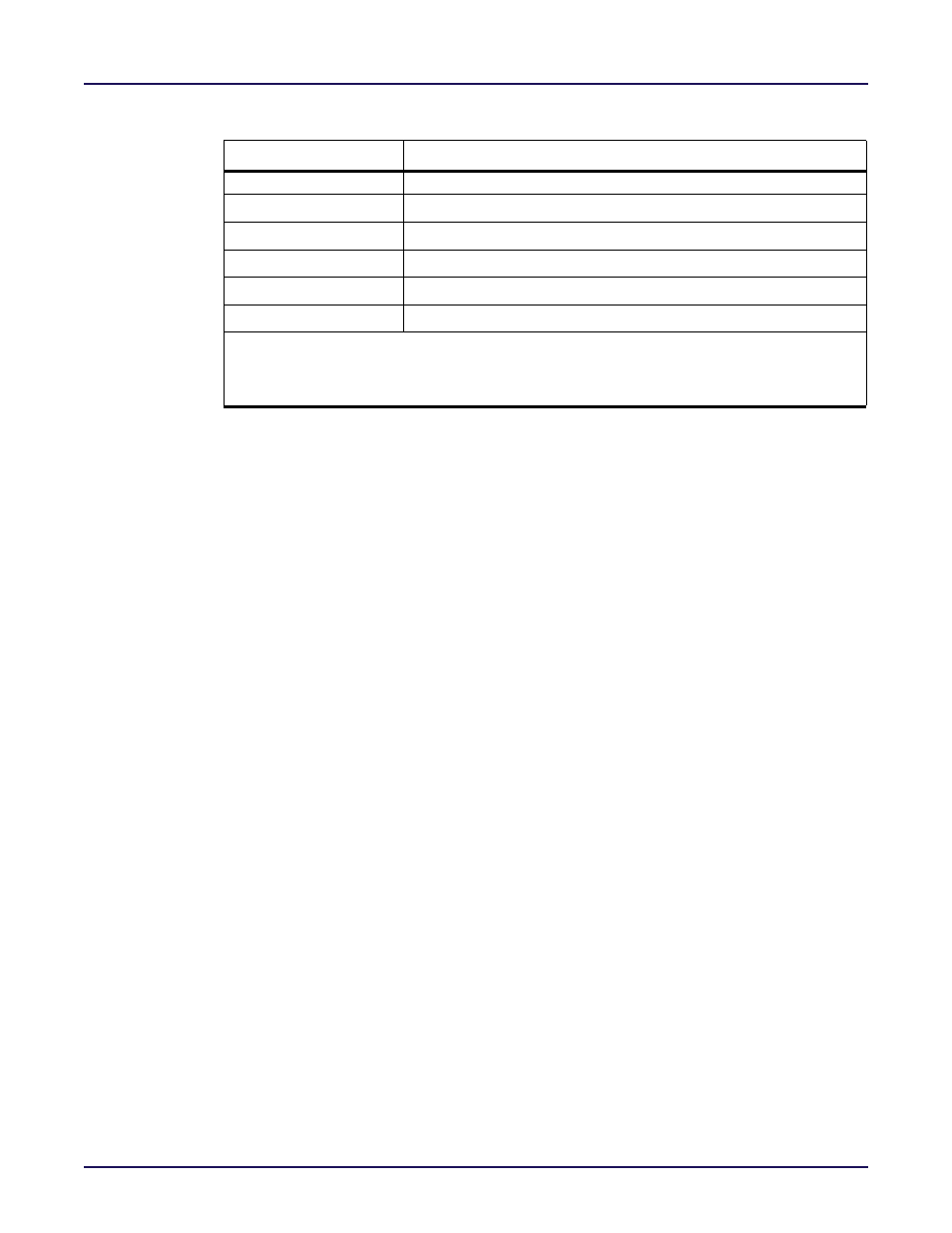

Table 4-2: STAPL Actions Generated by ACE

Action Name

Description

READ_IDCODE

Returns the IEEE 1149.1 IDCODE of the target device.

PROGRAM

Programs the device with an unencrypted bitstream.

(1)

PROGRAM_ENCRYPTED

Programs the device with an encrypted bitstream.

(1)

VERIFY

Verifies the programming of the device.

(1)(2)

ERASE

Performs a bulk erase of the device.

(1)

READ

Reads the programming data of the device.

(1)

Notes:

1. This action is not supported when the connected device is already running in Secure Mode. See the

full action description for details.

2. This action is not supported for encrypted bitstreams. See the full action description for details.