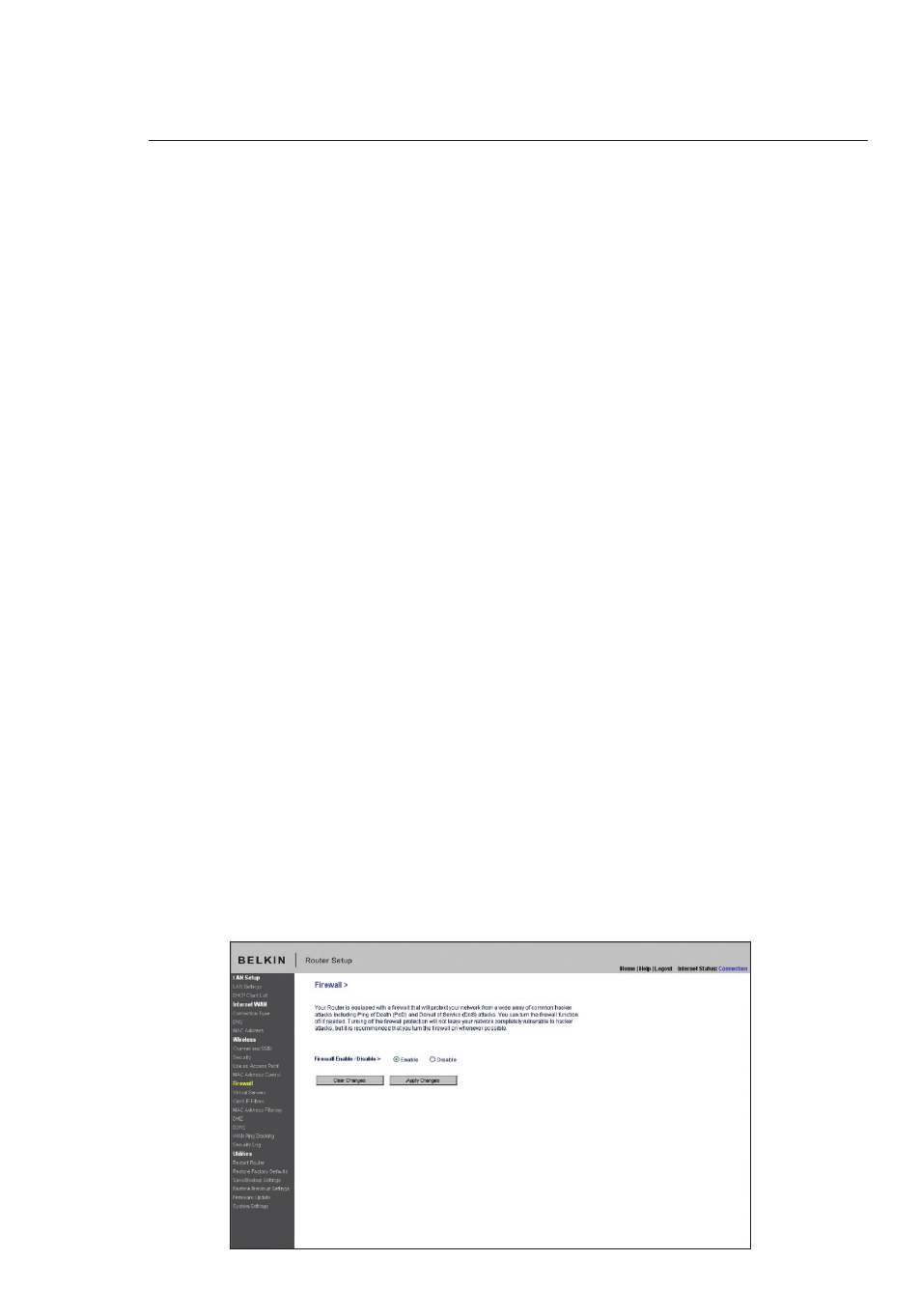

Configuración del firewall – Belkin F5D8233EA4 User Manual

Page 469

55

54

Utilización de la Interfaz de usuario avanzado a

través de Internet

55

54

Utilización de la Interfaz de usuario avanzado a

través de Internet

Configuración del firewall

Su router se encuentra equipado con un firewall que protegerá su red de

una amplia gama de ataques habituales de piratas informáticos, incluidos:

•

IP Spoofing

•

Land Attack Ping of Death (PoD)

•

Denial of Service (DoS)

•

IP con longitud cero

•

Smurf Attack

•

TCP Null Scan

•

SYN flood

•

UDP flooding

•

Tear Drop Attack

•

ICMP defect

•

RIP defect

•

Fragment flooding

El firewall también protege puertos comunes que son empleados con

frecuencia para atacar redes. Estos puertos aparecen como “stealth”

(invisibles), lo que significa que, para cualquier intento y propósito, estos

puertos no existen para los posibles piratas informáticos. Si lo necesita,

puede apagar la función de firewall; sin embargo, se recomienda dejar

el firewall activado. Si desactiva la protección por firewall, no dejará

su red completamente vulnerable a los ataques de los piratas, pero es

recomendable dejar activado el firewall.