Observation - moniteur de site, Configuration - authentication – Asus WL-100W User Manual

Page 60

Carte WLAN ASUS

59

Guide d’installation rapide

Français

Observation

- Moniteur de site

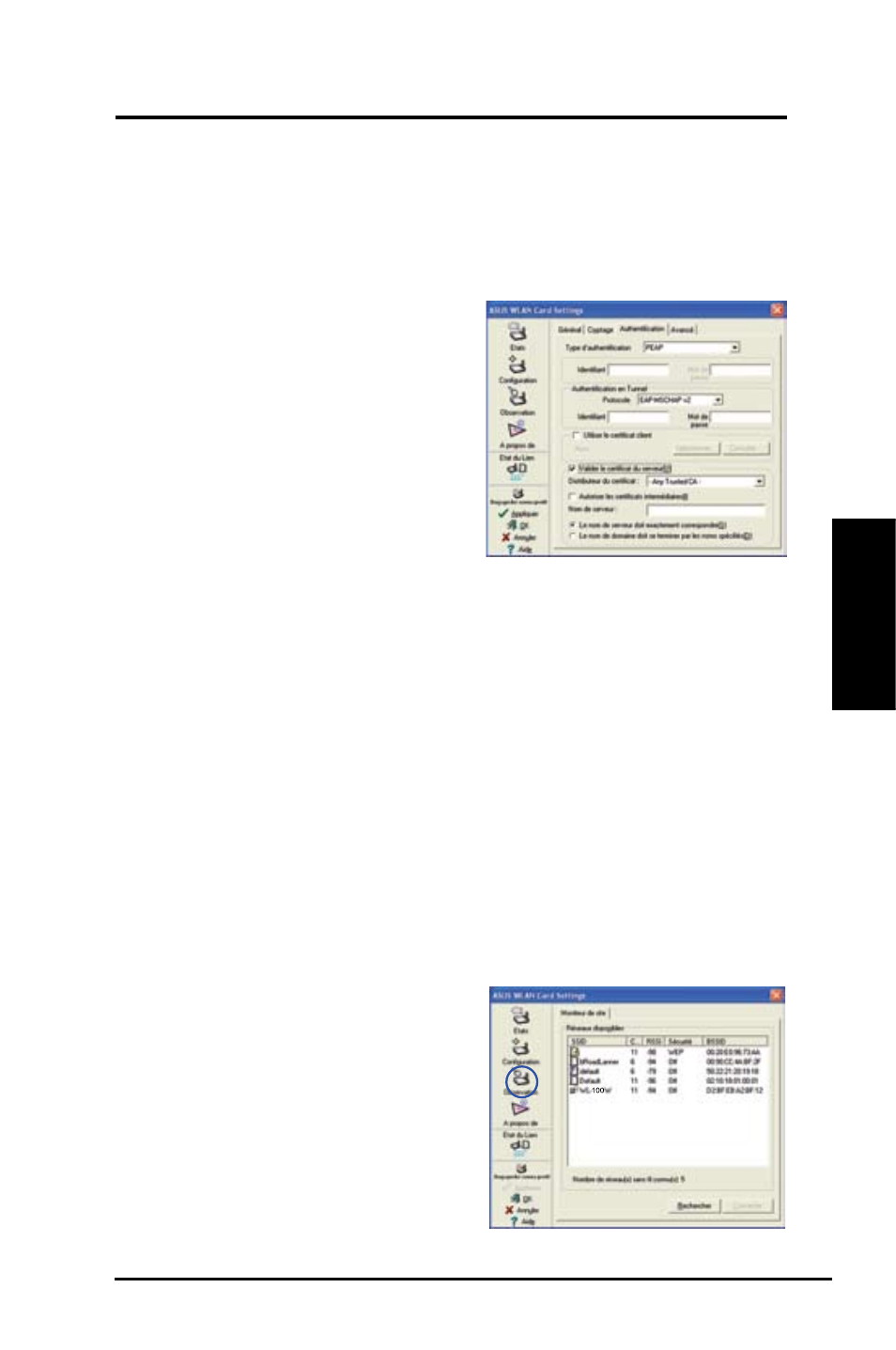

Utilisez l’onglet Moniteur de site pour

visualiser les statistiques des réseaux

sans fil disponibles pour la carte

WLAN, et leurs paramètres.

•

SSID : Le SSID des réseaux

disponibles.

•

Canal : Le canal utilisé par chaque

réseau.

Configuration - Authentication

Cet onglet vous permet de définir les paramètres de sécurité qui

correspondent à ceux de votre point d'accès. Il n'est configurable que si

vous avez défini l'élément Authentication Réseau sur WPA ou WPA2 dans

l'onglet Configuration-Cryptage.

Type d'authentification

Les méthodes du type d'authenfication

incluent :

PEAP: L'authentification PEAP

(Protected Extensible Authentication

Protocol) est une version de l'EAP

(Extensible Authentication Protocol).

L'EAP assure une authentification

mutuelle entre un client sans fil et un

serveur qui est le centre des opérations

du réseau.

TLS/Smart Card : L'authentification TLS (Transport Layer Security) est

employée pour créer un tunnel chiffré, et effectuer une authentification

(côté serveur) similaire à une authentification pour serveur Web qui utilise

un protocole SSL (Secure Sockets Layer). Cette méthode emploie des

certificats numériques pour vérifier l'identité du client et du serveur.

TTLS : L'authentification TTLS utilise des certificats pour authentifier le

serveur, tout en gardant des propriétés de sécurité similaires au TLS telle que

l'authentification mutuelle, ou la confidentialité partagée pour les clés WEP.

LEAP: L'authentification LEAP (Light Extensible Authentication Protocol)

est une version de l' EAP (Extensible Authentication Protocol). L'EAP

assure une authentification mutuelle entre un client sans fil et un serveur

qui est le centre des opérations du réseau.

Md5-challenge: Md5-challenge est un algorythme de chiffrement à sens

unique qui utilise les nom et mots de passe de l'utilisateur. Cette méthode

ne supporte pas la gestion des clés, et requiert une clé pré-établie.